…vom Server aus die OWA Signaturen für eine Gruppe verteilen?

Mit dem Parameter /group:<Gruppe> können Sie CI-Sign eine Gruppe mitgeben, die verarbeitet werden soll.

Dies kann z.B. für das Setzen von Outlook-Web-Access Benutzern genauso interessant sein, die für Cloud und viele weitere Möglichkeiten. Legen Sie also in Ihrem Active Directory eine Gruppe an und nehmen Sie die betreffenden Personen in dieser Gruppe auf.

Beispiel für das Setzen von Outlook-Web-Access Signaturen vom Server aus:

CI-Sign.exe /group:OWAUSERS /ioc /owaonly

Setzt für alle Benutzer der Gruppe OWAUSERS die Signaturen in OWA

Erzeugen Sie dieses VB-Script und fügen Sie es im Verzeichnis von CI-Sign ein:

Sie finden dieses Skript auch im Resources Verzeichnis des CI-Managers. Name: OWAUsers.txt

Dim WshShell

Set WshShell = WScript.CreateObject("WScript.Shell")

WshShell.Run "CI-Sign.exe /group:OWAUSERS /ioc /owaonly"

Aktualisierung der Signaturen für eine Gruppe „in einem Rutsch”

Die oben beschriebene CI-Sign Konfiguration aktualisiert die iPhone Signatur(en) des Benutzers nach der regulären Anmeldung am System (Ausführung über GPO oder Netlogon). Sie können mithilfe eines Skriptes die Signaturen für alle Mitglieder einer Active Directory Gruppe in einem Zug aktualisieren lassen. Das Skript können Sie dabei entweder manuell oder voll automatisiert (z.B. täglich) über die Aufgabenplanung eines Servers ausführen lassen. Eine Detailbeschreibung finden Sie im nächsten Abschnitt unter Generierung der E-Mail Signaturen für eine Gruppe von Benutzern „in einem Rutsch”.

Bereitstellung über einen Webserver

Bei diesem Verfahren werden die von CI-Sign erstellten Signaturen über einen Webserver bereitgestellt. Es kann sich dabei um Ihren IIS Server oder z.B. einem Unterverzeichnis oder einer Subdomain Ihrer Website handeln. Wichtig ist, dass die Signaturen über http../... abrufbar sind.

Ablauf

Generierung der E-Mail Signaturen mit CI-Sign

Bereitstellung der Signaturen auf einem Webserver

Konfiguration der CI-Signature App / Abruf der Signaturen

Voraussetzungen

Die Generierung der E-Mail Signaturen erfolgt meist nur für eine bestimmte Gruppe von Benutzern, die ein entsprechendes Device haben. Hierfür benötigen Sie eine Active Directory Gruppe. In unserem Beispiel arbeiten wir mit der Gruppe „MacUsers”. Bitte legen Sie diese an und weisen ihr die Benutzer zu.

Ein Webserver bzw. Webspace welcher für Ihre Mac-User über http../... Erreichbar ist. Wir empfehlen die Ihren IIS (Microsoft Internet Information Services) oder ein (Unter-)Verzeichnis / eine Subdomain Ihrer Website zu verwenden.

1. Generierung der E-Mail Signaturen für eine Gruppe von Benutzern „in einem Rutsch”

Die E-Mail Signaturen werden hierbei nicht wie gewohnt mit der Anmeldung eines einzelnen Benutzers am System erstellt. Stattdessen erfolgt die Generierung durch ein Skript, welches über die Konsole (manuell) oder über die Aufgabenplanung (automatisiert) aufgerufen wird. Dabei werden die Signaturen für alle Benutzer einer Gruppe „in einem Rutsch” generiert und am definierten Speicherort abgelegt.

Die E-Mail Signaturen werden hierbei nicht wie gewohnt mit der Anmeldung eines einzelnen Benutzers am System erstellt. Stattdessen erfolgt die Generierung durch ein Skript, welches über die Konsole (manuell) oder über die Aufgabenplanung (automatisiert) aufgerufen wird. Dabei werden die Signaturen für alle Benutzer einer Gruppe „in einem Rutsch” generiert und am definierten Speicherort abgelegt.

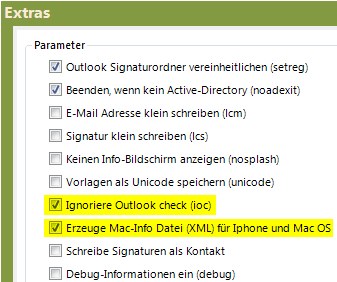

Öffnen Sie die CI-Sign Konfiguration und aktivieren Sie die im Bild markierten Optionen:

Ignorieren Outlook check (ioc)

Erzeuge Mac-Info Datei (setmac)

Nun benötigen Sie ein VB-Skript mit folgendem Inhalt:

Mitgeliefertes Skript

Name: MacUsers.txt

Verzeichnis: ci-manager\Ressource\

Der Aufruf von CI-Sign beinhaltet die folgenden Startparameter:

/group:MacUsers -- CI-Sign durchläuft alle Benutzer dieser Active Directory Gruppe (hier “MacUsers”)

/ioc -- Ignore Outlook Check: Bei Ausführung auf Server erforderlich, da i.d.R. kein Outlook installiert

/setmac -- Erzeugt Mac-Info Datei (XML) für iPhone und Mac OS.

/Output:C:\... -- definiert den Ausgabepfad, wo die Signaturen abgelegt werden. Hier können Sie die Variablen

%samacccountname% und %logonserver% verwenden

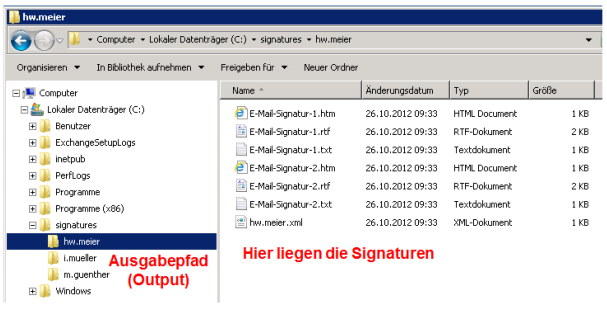

Nach Ausführung des Skriptes finden Sie im Ausgabepfad (hier: C:\Signatures) für jeden Benutzer der Gruppe ein entsprechendes Unterverzeichnis, benannt nach dessen Login-Namen (%samaccoutname%).

Abbildung 68: Ordnerstruktur nach Generierung der E-Mail Signaturen für alle Benutzer einer Gruppe

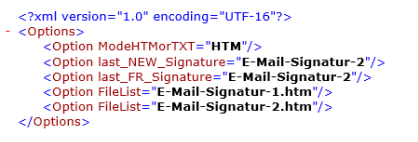

Darin enthalten sind die E-Mail Signaturen sowie eine .xml Datei (die Mac-Info Datei). Die .xml Datei beinhaltet Meta-Informationen für die CI-Signature App, z.B. welches ist die Standardsignatur. Hier ein Beispiel:

2. Bereitstellung der Signaturen auf einem Webserver

Laden Sie die generierten Order und deren Inhalt z.B. mit einem FTP Programm Ihrer Wahl auf das bereitgestellte Verzeichnis / Subdomain Ihrer Website oder kopieren Sie es auf Ihren IIS Server.

Die Dateien müssen nun per http../... sowohl von intern wie von extern abrufbar sein. Überprüfen Sie den Zugriff mit einem beliebigen Browser.

Beispiel - ausgehend von:

Domain: www.ci-solution.com

Unterverzeichnis: signatures

Benutzername: hw.meier

URL der Konfigurationsdatei: www.ci-solution.com/signatures/hw.meier/hw.meier.xml

URL der Signatur: www.ci-solution.com/signatures/hw.meier/E-Mail-Signatur-1.htm

Wichtig: Ihr Browser muss Zugriff auf diese Dateien haben. Klappt das nicht, wird auch die App daran scheitern.